Sicher gemailt: So schützt du Nachrichten mit PGP

PGP-Verschlüsselung ist eine Methode zur sicheren Codierung und digitalen Signatur von E-Mails und Daten, die auf asymmetrischer Kryptografie beruht. Besonders für Unternehmen, die intensiv per E-Mail kommunizieren, ist dieses Verfahren essenziell, um Mitlesen durch Unbefugte zu verhindern. Wir zeigen dir, wie du deine E-Mails mit PGP absicherst.

Was ist PGP-Verschlüsselung und wie funktioniert sie?

Die PGP-Verschlüsselung bietet einen hervorragenden Schutz für Informationen und macht deine E-Mail-Inhalte unlesbar für Dritte. Der Begriff PGP steht für „Pretty Good Privacy“ (ziemlich gute Privatsphäre) und bezeichnete ursprünglich eine 1991 von Phil Zimmermann entwickelte Software. Heute steht der Name stellvertretend für die dahinterstehende Verschlüsselungsmethode.

Das Verfahren nutzt ein Public-Key-System, eine Form der asymmetrischen Verschlüsselung. Dabei kommt ein Schlüsselpaar zum Einsatz: ein öffentlicher und ein privater Schlüssel (Key). Den öffentlichen Schlüssel stellst du deinen Kontakten zur Verfügung – etwa per Direktversand oder via Key-Server. Damit verschlüsseln andere die Nachrichten an dich. Dein privater Schlüssel bleibt sicher bei dir; nur mit ihm lassen sich die empfangenen, PGP-codierten Mails wieder lesbar machen. Für eine rundum geschützte Kommunikation müssen beide Seiten PGP nutzen und die öffentlichen Keys austauschen.

Früher galt die Einrichtung von PGP als kompliziert, was viele Nutzer:innen abschreckte. Mittlerweile gibt es jedoch praktische Plugins wie FlowCrypt oder Mailvelope, die das Verfahren vereinfachen. Auch viele E-Mail-Anbieter haben heute eigene Assistenten direkt integriert.

Typische Einsatzbereiche für PGP

Asymmetrische Verfahren wie PGP sind bewährte Standards in der IT. Hier sind die wichtigsten Szenarien, in denen world4you-Kund:innen von PGP profitieren:

- Vertrauliche Nachrichten schützen: Der Klassiker ist die Verschlüsselung von E-Mails und Kurznachrichten.

- Dateien und Systeme sichern: PGP schützt nicht nur Texte, sondern auch ganze Dateien auf Festplatten oder Servern vor fremdem Zugriff.

- Digitale Signaturen nutzen: Mit einer PGP-Signatur stellst du sicher, dass eine Nachricht unverändert ist und tatsächlich von dir stammt. So lässt sich die Integrität von Daten und Programmen zweifelsfrei prüfen.

Anleitung: So richtest du PGP ein

Viele Provider bieten heute fertige Pakete zur PGP-Einrichtung inklusive verständlicher Guides an. Falls dein Anbieter dies nicht unterstützt, kannst du es einfach selbst erledigen. Unser PGP-Tutorial führt dich durch die Schritte.

PGP mit Software-Lösungen

Schritt 1: Software installieren

Wähle eine PGP-Software, die zu deinem Betriebssystem und Mail-Client passt. Für Linux ist die Open-Source-Lösung GnuPG (GNU Privacy Guard) der Standard. Oft ist sie vorinstalliert, ansonsten findest du die aktuelle Version auf der Website des Projekts.

Windows- und macOS-Nutzer:innen greifen meist auf Binärdateien wie Gpg4win oder GPGTools zurück, die auf GnuPG basieren.

Schritt 2: Dein Schlüsselpaar erstellen

Nach der Installation erzeugst du deine Keys. Unter Linux nutzt du dafür die Konsole. Bei GnuPG lautet der Befehl beispielsweise:

sudo gpg --gen-keyWähle als Standard „RSA und RSA“. Bei der Schlüssellänge in Bit gilt: Höhere Werte bringen mehr Sicherheit, benötigen aber mehr Rechenleistung. Das BSI empfiehlt mindestens 3 000 Bit. Lege danach die Gültigkeitsdauer fest und gib deinen Namen sowie deine E-Mail-Adresse an. Zum Schluss erstellst du ein sicheres Passwort für deinen privaten Schlüssel – dieses ist essenziell für das spätere Entschlüsseln.

Unter Windows oder Mac erledigst du das bequem über grafische Oberflächen. Oft wirst du dabei gebeten, die Maus zu bewegen oder Tasten zu drücken, um Zufallswerte für die Generierung zu erzeugen.

Schritt 3: Public Key verteilen

Deine Keys verwaltest du entweder im Terminal oder über Tools wie Seahorse oder KGpg. Um deine privaten Schlüssel bei GnuPG anzuzeigen, nutzt du:

sudo gpg --list-secret-keys

sudo -KFür die öffentlichen Schlüssel lautet der Befehl:

sudo gpg --list-keys

sudo -KDiese Keys kannst du als .asc-Datei exportieren und an deine Kontakte senden. Sobald dein Gegenüber deinen Public Key in seine Schlüsselverwaltung geladen hat, kann er dir verschlüsselte Nachrichten schicken.

PGP-Tools im Web

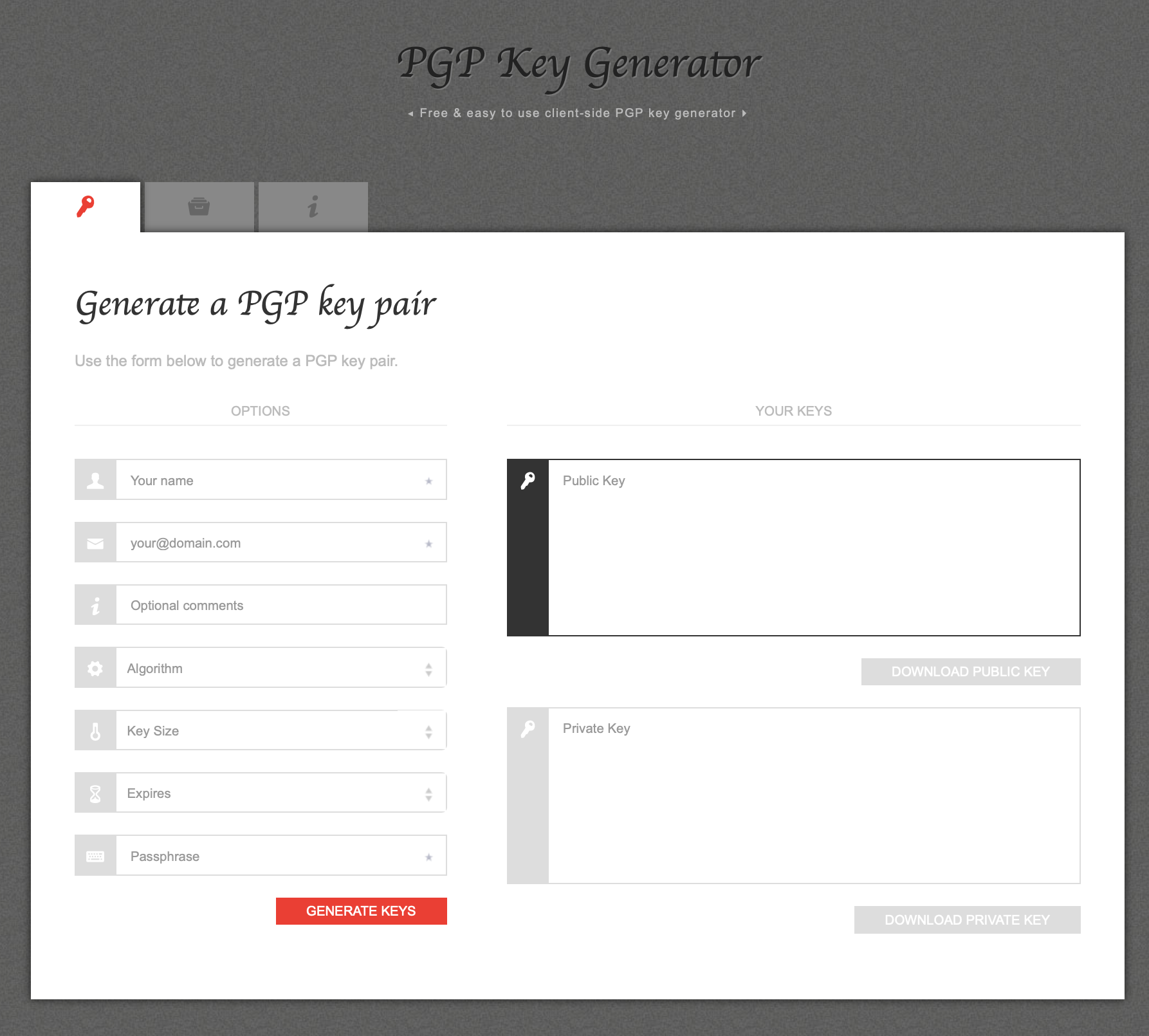

Es gibt auch Online-Dienste wie den PGP Key Generator. Damit lassen sich Schlüsselpaare direkt im Browser erstellen und Texte codieren.

Dieses JavaScript-Tool ist Open Source, kostenlos und funktioniert ohne Registrierung. Du gibst die gewünschten Daten ein und klickst auf „Generate Keys“.

Obwohl der Quellcode einsehbar ist, bergen Browser-Anwendungen immer ein gewisses Restrisiko durch potenzielle Sicherheitslücken in JavaScript, die Angreifer:innen ausnutzen könnten.

PGP für Webmail-Nutzer:innen

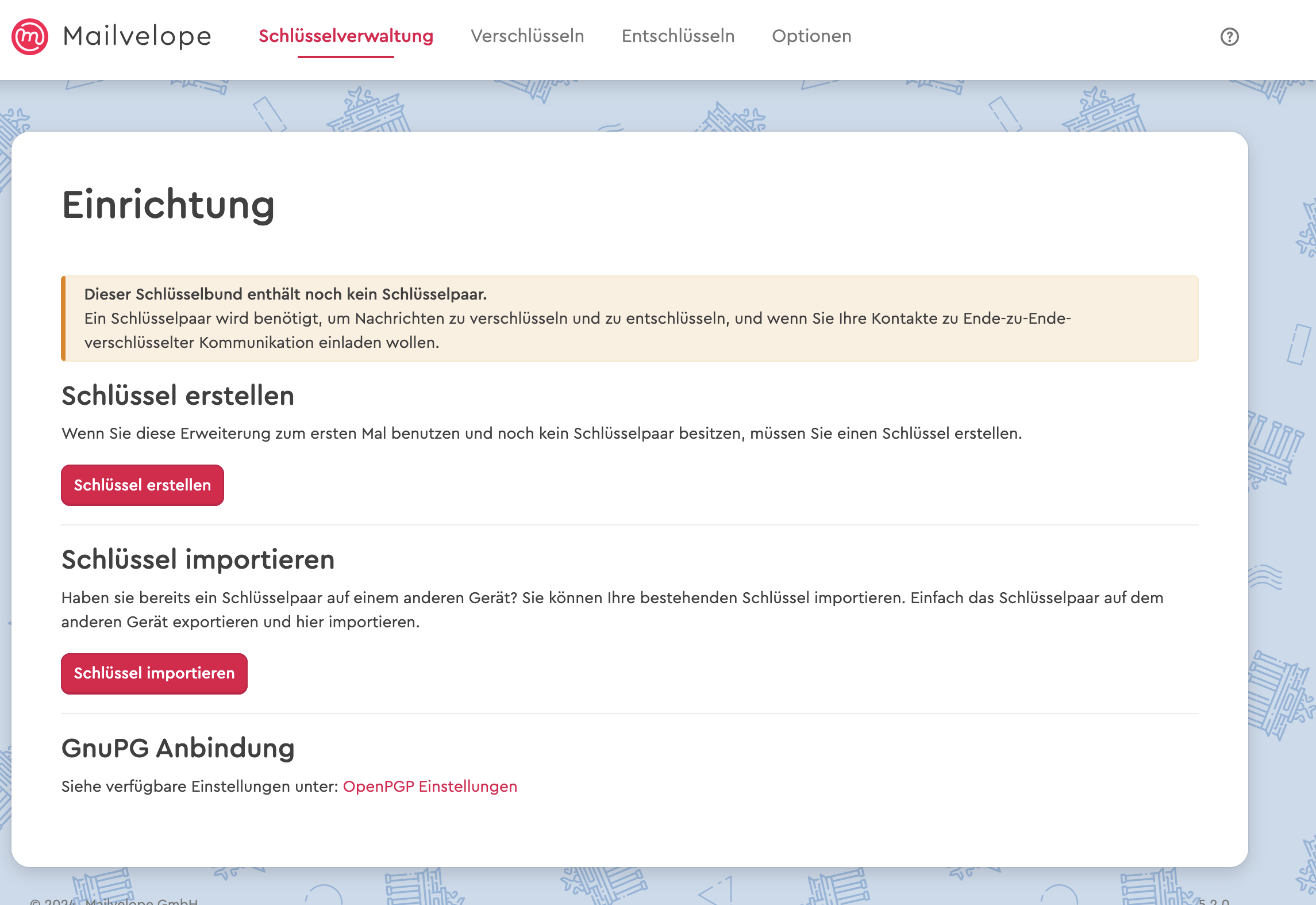

Wenn du Gmail, Outlook.com oder GMX im Browser nutzt, ist die Erweiterung Mailvelope ideal. Sie basiert auf OpenPGP.js und ist für Chrome, Edge und Firefox verfügbar. Nach der Installation verwaltest du über das Mailvelope-Symbol deine Schlüssel und importierst die Public Keys deiner Freund:innen oder Kolleg:innen.

Die Erweiterung erkennt PGP-Nachrichten automatisch in deinem Browser und zeigt die passenden Optionen zum Entschlüsseln an. In den Einstellungen lässt sich das Tool für verschiedene Anbieter flexibel aktivieren.

PGP am Smartphone nutzen

Für mobile Sicherheit auf iOS oder Android brauchst du eine App für das Key-Management und einen kompatiblen Mail-Client.

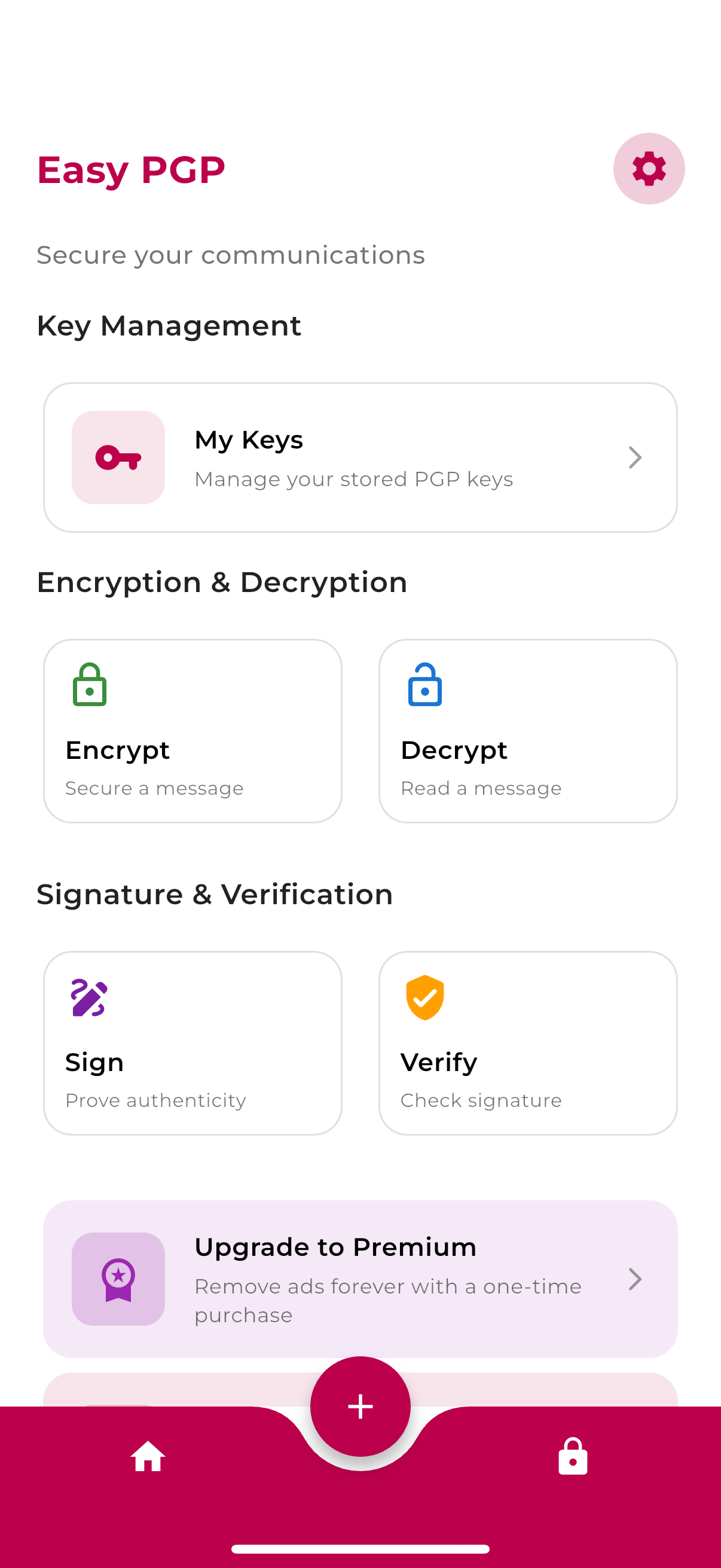

iOS – Easy PGP

Die App Easy PGP bringt starke Verschlüsselung auf das iPhone. Du kannst Schlüsselpaare direkt lokal auf dem Gerät erstellen und verwalten. Da alles lokal abläuft, verlassen sensible Daten dein Handy nicht – für maximale Sorgenfreiheit.

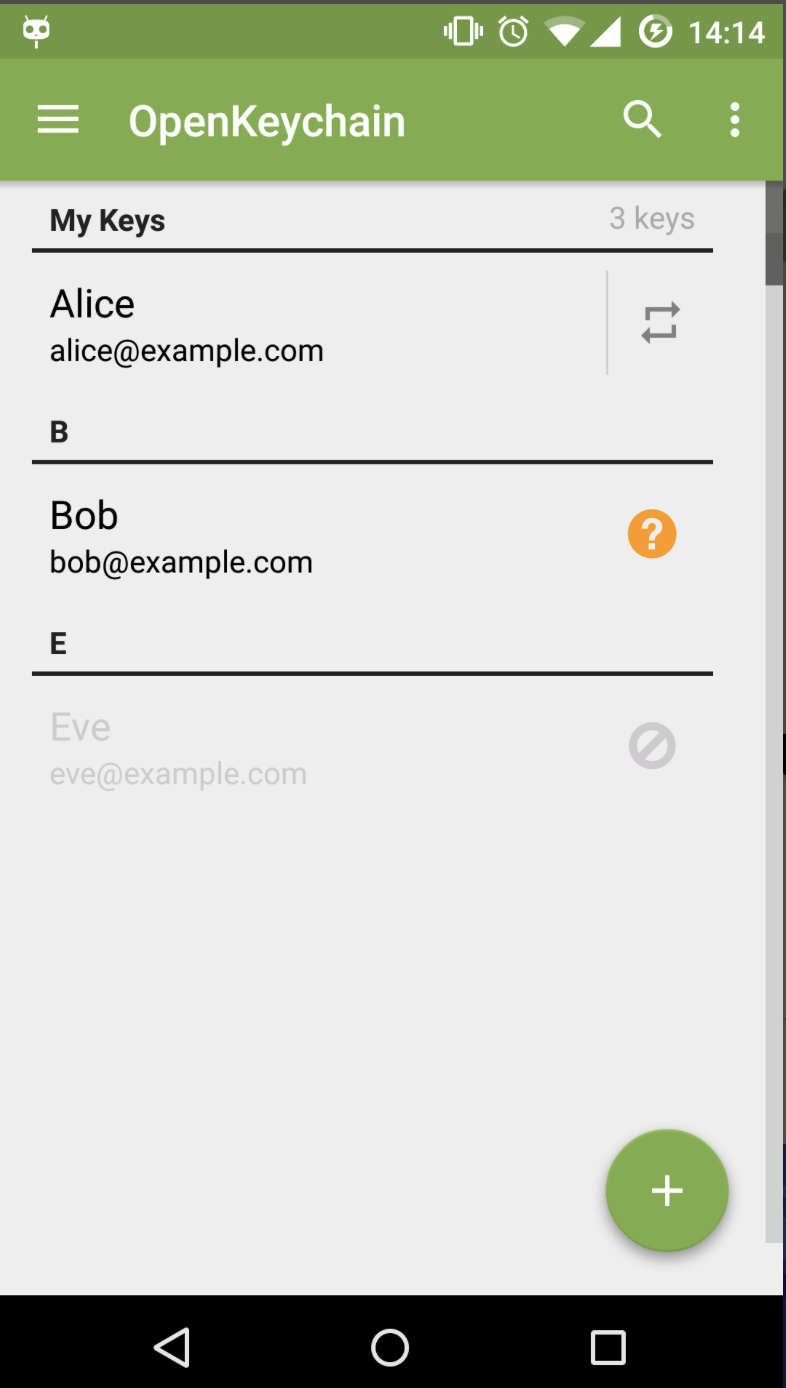

Android – OpenKeychain

Android-Nutzer:innen greifen oft zu „OpenKeychain: Easy PGP“. Die App ist Open Source und folgt dem OpenPGP-Standard. Unter dem Menüpunkt „Keys“ verwaltest du deine Schlüssel, während du unter „Encrypt/Decrypt“ Dateien und Texte bearbeitest.

Inhaltsschutz vs. Transportsicherung

Oft wird SSL bzw. TLS mit einer vollständigen E-Mail-Verschlüsselung verwechselt. Das ist jedoch nicht ganz korrekt: SSL/TLS sichert lediglich den Weg zwischen den Servern. Die Nachricht selbst könnte theoretisch auf dem Server im Klartext vorliegen.

Im Gegensatz dazu schützt PGP den eigentlichen Inhalt und garantiert durch die Signatur die Echtheit. Allerdings bleiben bei PGP Metadaten wie der Betreff oder die Absenderadresse meist lesbar. SSL/TLS hingegen kann diese Teile auf dem Transportweg verbergen.

Die Kombination aus PGP und SSL/TLS ist daher der Goldstandard für deine Kommunikation. Mehr dazu erfährst du in unserem Guide zum Thema „E-Mail verschlüsseln mit SSL/TLS“.